|

Doğum günü gelen Betül’ün dört yakın arkadaşı Onur, Şafak, Sibel ve Derin ile bu keyifli günü kamp yaparak kutlamak isterler. Ekibin mizah kaynağı Şafak, eğlenceyi artırmak için bir cin çağırma seansı yapmayı teklif eder; başta zorlansa da herkesi bir şekilde ikna eder. Fakat olacakları elbette hesaba katamaz. Seans esnasında Betül herkesin öldüğü bir halüsinasyon görür ve korkuya kapılır. Kamptan dönerler ama takip eden günlerde arkadaşlarının ve babasının teker teker ortadan yok olduğunu görür. Herkesi kurtarmanın bir çaresini ararken, geçmişten gelen bir günahın bedelini ödediğini fark eder. Kadrosunda Melisa Toros, Tarık Ündüz, Doğa Konakoğlu, Haldun Boysan, Leyla Yüngül ve Gizem İlhan isimlerinin yer aldığı filmin yönetmeni ise Doğa Can Anafarta.

#Mihrez Cin Padişahı 720p izle #Mihrez Cin padişahı Online izle #Mihrez Cin Padişahı Tek Part izle. Video ansehen Mihrez Cin Padişahı izle,Mihrez Cin Padişahı izle.

0 Comments

Stollen-Eingang Das Gelände Mitten im Naturpark „Thüringer Schiefergebirge-Obere Saale“ liegt der Staatsbruch Lehesten, in dem von 1300 bis 1999 Schiefer abgebaut und zu Dach- und Wandschiefer sowie zu Tafeln verarbeitet wurde. Nach Auslaufen der Schieferproduktion begann der Aufbau des Schieferparks. Auf dem 60 ha großen Erlebnisgelände wohnen und feiern Sie in historischen Gebäuden und können zu jeder Jahreszeit – zu Fuß, zu Pferd, auf Rädern oder Skiern – den Park und seine reizvolle Umgebung entdecken. Folgen Sie dem nahen Rennsteig oder einem Bachufer, schlendern Sie durch Wiesen oder schattige Wälder. Entdecken Sie seltene Pflanzen und Tiere sowie verschiedene Gesteine. Überall werden Sie auf Zeugnisse der Schiefergewinnung – Halden, Stollen, Mauern, Kanäle – stoßen Der Schiefersee ist auf Google Maps und älteren Karten nicht zu sehen. Das liegt daran, dass er erst ab 2008 entstanden ist, als die Pumpen abgestellt wurden und sich der aufgegebene Tagebau mit Oberflächenwasser füllte. Das Gelände, auch Relief, Terrain oder Topografie, ist die natürliche Erdoberfläche mit ihren Höhen, Tiefen, Unregelmäßigkeiten und Formen. Eine grafische Darstellung des Geländes wird bei großen Maßstäben Geländeplan genannt, bei kleineren Maßstäben (z.B. 1:5.000) hingegen Grund- (Deutschland) bzw. Physikalisch ist das Gelände die Grenzschicht zwischen der festen Erdkruste (Lithosphäre) auf der einen, der Luft (Erdatmosphäre) und den Gewässern (Hydrosphäre) auf der anderen Seite. Mehr über den Schieferpark im Internet: > Gelände und Fotos bei (mit Schiefersee auf aktueller Version) > Informationen in der Wenn Sie sich einen Eindruck aus der Vogelperspektive verschaffen möchten, können Sie dies mit folgendem Video tun:. An der innerdeutschen Staats- und Sektorengrenze im Regierungsviertel gab es viele Jahre eine Brache mit NS-Geschichte. Hier befand sich die Zentrale der Gestapo und der Reichsführung SS, hier war also unter Adolf Hitlers Diktatur 1933 bis 1945 das Planungszentrum des Terrors und des Völkermords. 27 Jahre lang, von 1986 bis 2013, veränderte sich das Gebiet um die Brache, sie selbst aber blieb schwer erfassbar und schwierig zu gestalten. Wie sollte verfahren werden mit dem Gelände, von dem aus der Holocaust organisiert wurde? Es wurden Pläne für die Brache gemacht und wieder verworfen, bis schließlich 2010 ein heute vielbesuchtes Dokumentationszentrum eröffnen konnte. In seinem Dokumentarfilm „Das Gelände“ arbeitet Regisseur Martin Gressmann die Geschichte eines Areals auf, mit dessen eigener Geschichte schwer umzugehen war. Rund 1.000 Bäume und weitläufige Wechselflorflächen von insgesamt 4.000 m² sowie zahlreiche Themengärten laden zum Verweilen ein. Die Gärten der. Ein Dokumentarfilm (1986–2013) von Martin Gressmann über eine ehemalige Brache im Berliner Regierungsviertel, bis 1945 Sitz der Gestapo und der SS.    Sein Unternehmen, der ehemals zweitgrößte Vermittler privater Krankenversicherungen MEG AG ist seit 2009 insolvent. Gegenüber deutschen Versicherungskonzernen hat er privat Verbindlichkeiten in Höhe von über 10 Millionen Euro. Und trotzdem macht er weiter sein Geld in der deutschen Versicherungsbranche. On the run from the law in Germany, shifty entrepreneur Mehmet Göker sets up shop in Turkey and wins over a whole new crew of devoted followers. Nach 'Versicherungsvertreter. Des Dokumentarfilms 'Versicherungsvertreter 2 - Mehmet Göker macht weiter' intime Einblicke in die Welt der. Nach Versicherungsvertreter 2 - Mehmet Göker macht weiter gesucht? Wir haben den Film bei der Weltpremiere bereits gesehen. Infos zum Film und Inhalte hier.

Der skandalträchtige Policen-Verkäufer hat sich in die Türkei abgesetzt, da sein internationaler Haftbefehl dort nicht vollstreckt werden kann. Er wirbt neue Mitarbeiter über Facebook an und lockt mit großen Versprechen von Luxus und Reichtum an die Türkische Ägäis. Die privaten Krankenversicherer sorgen auch weiterhin für sein Einkommen. Er schaltet jetzt einfach einen Makler aus Deutschland bei der Optimierung und dem Verkauf von Krankenversicherungspolicen dazwischen.  Die zehnte Klasse des Léon-Blum-Gymnasiums im Pariser Vorort Créteil ist zu Höchstleistungen imstande: Verstöße gegen die Schulordnung und unentschuldigtes Fehlen gehören zu ihren besten Disziplinen. Die meisten Lehrer haben die Klasse längst aufgegeben, und auch die Schüler halten den Unterricht für pure Zeitverschwendung. Ganz anders ihre neue Lehrerin Anne Gueguen.

Sie begegnet den Jugendlichen mit Autorität und Respekt. Ihr Vorschlag, die Klasse solle an einem Wettbewerb zum Thema 'Kinder und Jugendliche in den KZs der Nazis' teilnehmen, stößt - bei den Kollegen, aber auch bei den Schülern - auf Unverständnis. Doch Madame Gueguen lässt sich nicht beirren. Die Geschichte klingt nach einem unwahrscheinlichen Kinomärchen, beruht aber auf wahren Ereignissen. Ahmed Dramé, der im Film den muslimischen Schüler Malik spielt, hat mit seiner Klasse an dem Geschichtswettbewerb teilgenommen. Seine Erfahrungen hat er zu einem Drehbuch verarbeitet, das Marie-Castille Mention-Schaar ('Willkommen in der Bretagne') auf berührende Weise verfilmt hat. Die Schüler der Madame Anne (Originaltitel: Les héritiers, franz. Für „Die Erben“) ist ein französisches von, das am 7. Oktober 2014 beim seine Premiere feierte und am 5. November 2015 in die deutschen Kinos kam. Filmdaten Deutscher Titel Die Schüler der Madame Anne Originaltitel Les héritiers Produktionsland Originalsprache Erscheinungsjahr Länge 105 Minuten 12 10 Marie-Castille Mention-Schaar Marie-Castille Mention-Schaar Besetzung •: Anne Gueguen •: Malik •: Mélanie •: Yvette •: Max •: Jamila •: Saïd •: Olivier / Brahim •: Julie •: Camélia •: Théo •: Koudjiji •: Rudy •: Léa. Die Lehrerin Anne Gueguen unterrichtet Geschichte am Gymnasium Léon Blum, im Pariser Vorort Créteil. Diese Gegend der Stadt gilt als sozialer Brennpunkt. Weil ihre Schüler durch scheinbar unüberbrückbare Differenzen gespalten sind, sie ihnen aber dennoch Respekt und Disziplin vermitteln muss, will die ambitionierte Madame Anne ihren Schülern zeigen, dass sie keinesfalls ein hoffnungsloser Haufen ohne Zukunft sind und meldet sie bei einem angesehenen, landesweiten Wettbewerb an, dessen Thema Kinder und Erwachsene im System der nationalsozialistischen Konzentrationslager ist. Anfangs sind ihre Schüler von dieser Idee nur wenig begeistert, als sie jedoch mit einem Überlebenden des Holocausts sprechen, beginnen sich die eigentlich schwierigen Jugendlichen nicht nur für das Thema zu interessieren, sondern auch die Einstellung zu ihrem eigenen Dasein und zum Leben im Allgemeinen grundlegend zu verändern.

Alle Infos zum Film Die Schüler der Madame Anne (2014): Problemschüler aus einem Pariser Vorort lernen, an sich selbst zu glauben.>>mehr. Nov 4, 2015 - 'Die Schüler der Madame Anne' ist ein anrührender Film, der Schule im wahrsten Sinne als Bildungsort zeigt und Hoffnung macht auf ein respektvolles Miteinander der Kulturen und Religionen. Nov 5, 2015 - Alle Infos zum Film Die Schüler der Madame Anne (2014): Im auf wahren Begebenheiten basierenden französischen Drama Die Schüler der Madame Anne beschließt eine. Alle Infos zum Film Die Schüler der Madame Anne (2014): Im auf wahren Begebenheiten basierenden französischen Drama Die Schüler der Madame Anne. Gibt es Die Schüler der Madame Anne auf Netflix, Amazon, Sky Ticket, iTunes? Jetzt online Stream finden!  Kommentare zu anderen Vornamen Kommentar von Elsie@Thor Danke! Hab deinen Kommentar noch gesehen.hab noch einmal ein Auge riskiert.Aber jetzt geh ich wirklich. Kommentar von Aud Genau:D und er stammt von dem lateinischen Wort invidia ab, was ja Neid, Eifersucht bedeutet:) Trotzdem e. Kommentar von Melda Hallo,ich heiße Melda ich finde meinen namen so oder so schön ja meine Klassen kamaraden nennen mich Meldo. Vornamen nach Sprache und Herkunft Du bevorzugst amerikanische Namen oder magst den Klang des Nordfriesischen? Unser Bereich zur gibt Dir die Möglichkeit, ganz gezielt nach einem europäischen oder internationalen Vornamen für Dein Kind zu suchen. Heutige Namenstage Wir gratulieren allen Menschen mit dem Vornamen,,,,,,, und ganz herzlich zu ihrem heutigen! Auch diese Vornamen könnten Dich interessieren Andere Mütter und Väter, die den Jungennamen Linko schön fanden, interessierten sich auch für folgende Vornamen: •, •, •, •, •, •, •, •, • und •. Durch die Vornamen blättern • • • • • • • • •. Erweiterte Vornamensuche Merkzettel - Dein Merkzettel ist leer - Jungennamen von A bis Z • • • • • • • • • • • • • • • • • • • • • • • • • • • • • Socheath Socheath würde sich etwas mehr Interesse an seinem Namen wünschen! Zu exotisch, nicht mehr zeitgemäß oder ein echter Geheimtipp? Du bist gefragt! Statistische Erhebung zur geographischen Verteilung von Vornamen Zum Aufbau unserer Vornamenstatistik sind wir auf Deine Mithilfe angewiesen. Welchen Vornamen haben Dir Deine Eltern gegeben, in welchem Jahr wurdest Du geboren und in welcher Region bist Du aufgewachsen? Link-o-mat, mit den besten Empfehlungen – Deinen eigenen! Ein guter Tipp ist viel wert. Viele zahlen Geld an Tippgeber. Wenn eine Website ein Produkt empfiehlt und Du es daraufhin kaufst, dann erhält die Website für diesen Tipp vom Shop Geld. Das ändern wir jetzt: Mit dem kannst Du während Deiner Shopping Tour im Internet bares Geld verdienen. Du bekommst in über 9.500 Online-Shops Cashback. Unser Add-on meldet sich bei dir, sobald Du auf einem landest und informiert dich, wie viel Prozente Du sparen oder verdienen kannst. Dieser automatische Geld-zurück-Mechanismus ist aber nur ein Teil der Magie des. Zusätzlich zu der kannst Du Freunde zu linkomat einladen. Sobald Deine geworbenen Freunde Cashback sammeln, zahlt linkomat einen Teil dieses Cashbacks an Dich aus. Natürlich kannst Du auch direkt über unsere Webseite einen Cashback-Shop suchen und Cashback aktivieren und wie gewohnt online shoppen. Ganz cool, oder? Also lege los, kaufe wie gewohnt online ein und.

Gasthof & Brauerei Linko Naturtrübe Biere aus dem Traisental. Übersetzung im Kontext von „Linko“ in Spanisch-Deutsch von Reverso Context: Que Linko es un agente del Servicio de Seguridad. Weil sein Team das so wollte, ging Mikko Alasaarela mit Linko nach Berlin. Dort boomt sein Startup. Aber die Bürokratie brachte ihn fast um den Verstand.

Vesvese: Cin Tuzağı Hd izle 2015| Film İzle,Full Film İzle,HD Film İzle,Türkçe Dublaj İzle. Finde Bildergalerie für den Film Vesvese: Cin Tuzağı. 11 Fotos und 0 Poster für den Film Vesvese: Cin Tuzağı von Sümeya Kökten mit Okan Aydın, Duygu Yenilmez, Mustafa Ağdere.

Yerli deyince aklımıza korkulu rüyamız gerçek olan varlıklar cinler gelmektedir.2015 yılı özellikle bu filmlerle dolmuştur. Hep vizyonda bir tane de olsa cinli bir film görmek mümkün. Sümeya Kökten hem yönetmen koltuğunda oturmuş hem senaryosunu kaleme almış hemde yapımcılığını üstlenmiştir. Kötü cinlere rastlayanlar için hayat tamamen felaket olur.İnsanlara vesvese verip onları kendi tuzaklarına çekmeye çalışırlar. İnsanları parmaklarının ucunda döndürüp onları ölüme terk ederler. Vesvese Cin Tuzağı full izle de buna rastlamak mümkün. Murat ve Alev mutlu bir ilişkileri olan çifttir.

Murat Ceren adında bir kadınla karşılaşınca tüm hayatı yerle bir olur. Ceren Murat’a aşık olmuş ama karşılığını bulamamıştır. Ceren intikam almak için ona büyü yaptırır ve kendisine aşık eder. Bu büyünün etkisinde kurtulmak için Alev ve Gülseven den yardım ister. Korku dolu sahneler de bizleri beklemektedir.Gerilimin doruklarına çıkaracak olan film de oyuncuların başarılı oyunculuklarının hakkını yememek lazım.2 Ekim 2015 de vizyona girecek olan film oldukça beğeni toplanması ümit ediliyor. Büyücülerin hayatlarının cinler tarafında yönlendirildiği onlarla iş birliği yaptığı konusunda hem fikiriz. Filmin oyuncu kadrosunda Okan Aydın, Duygu Yenilmez, Mustafa Ağdere, Defne Vardarlı, Layla Onlen gibi isimler rol almıştır. Vesvese Cin Tuzağı felaketler yağdıracak muhteşem efektlerle yüreklerinizi hoplatacaktır. Hdfilmevreni1.net ailesi iyi seyirler diler. || Sitemiz 5651 yasa gereği içerik sağlayıcı olarak hizmet vermektedir. Sitemiz, hukuka, yasalara, telif haklarına ve kişilik haklarına saygılı olmayı amaç edinmiştir. Sitemizdeki filmler kesinlikle sunucularımız da barınmamaktadır. Büyük video sitelerinden iframe, embed kodları ile eklenmektedir. Ancak istenirse Yapımcılar yada avukatları yayınlanmasını istemediği filmleri bize adresine bildirmeleri halinde içerik derhal yayından kaldırılılacaktır. Aksi durumlarda sitemiz yada site sorumlularımız yasal hükümlülüklere tabi tutulamaz. Thomas Harloff, Jahrgang 1982, Redakteur im Auto-Ressort. Ist in dem Land, in dem es fast nur Trabis gab - genauer: im Erzgebirge -, geboren und hat trotzdem eine große Leidenschaft für Auto- und Mobilitätsthemen entwickelt. Nach dem Studium der Medienkommunikation in Chemnitz führte ihn sein Weg nach München, wo die (auto)mobile Vielfalt ungleich höher ist. Hat bei Motorvision nicht nur für die Website und das Printmagazin geschrieben, sondern dort auch ein bisschen Fernsehen gemacht. Auffrischungskurse für Sicherheit in Theorie und Praxis Es gab viele Veränderung, was Regeln und Vorschriften betrifft und Du bist dadurch verunsichert? Willkommen bei der Grüne Welle - nachhaltig beraten KG! Wir sind eine kleine Unternehmensberatung mit den Schwerpunkten Projekt-/Prozessmanagement und technische. Die Grüne Welle ist Ihr Meisterbetrieb für individuellen Galabau in Ahaus, Borken, Ochtrup und Umgebung. Wir machen Ihren Traum vom neuen Garten wahr.

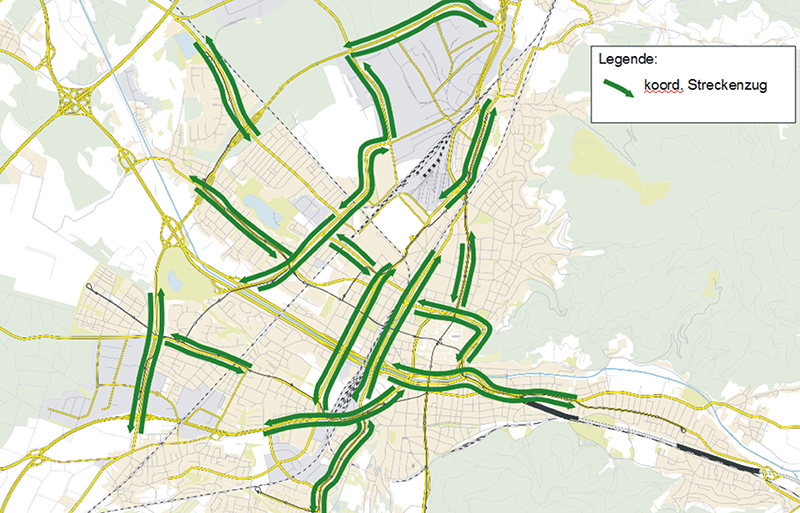

Harloff mag vor allem Old- und Youngtimer, das Münchner 'Leben und leben lassen' und - wie passend - den BVB. • Stoppen, warten, anfahren, auf Stadttempo beschleunigen - und das immer wieder von vorn: Was wirkt wie die ersten praktischen Übungen eines Fahrschülers, ist Alltag vieler Berufspendler. Im ständigen Stop-and-go schwingen sie sich von Ampelkreuzung zu Ampelkreuzung, um unter rotem Licht dabei zuzusehen, wie Dutzende Autofahrer die Umwelt mit Abgasen malträtieren. Und um sich jedes Mal wieder zu fragen, wo sie denn ist, die grüne Welle. Dabei hätten viele hintereinander grüngeschaltete Ampelkreuzungen viele positive Effekte. Ein besserer Verkehrsfluss bedeutet nicht nur weniger gestresste Autofahrer. Händler bekommen früher ihre Ware, Busse halten ihre Fahrpläne ein, Motorrad- und Motorrollerfahrer müssen sich nicht durch die Fahrzeugschlangen quetschen. Der Umwelt käme das ebenfalls zugute: Gleichmäßig gefahren stößt ein Auto viel weniger Abgase und damit Schadstoffe aus, als wenn es ständig beschleunigt und abgebremst wird. Auch der Lärmpegel sinkt signifikant. Wo also ist das Problem? Autofahrer profitieren, die anderen leiden Die eine große Schwierigkeit gibt es nicht. Es sind viele Einzelaspekte, die es städtischen Verkehrsplanern so schwer machen, grüne Wellen zu realisieren. Ein besonders naheliegender: Der Verkehr besteht nicht nur aus Autos: 'Die Autofahrer sind nur eine Verkehrsteilnehmergruppe', sagt Martin Schmotz, der an der TU Dresden zum Thema Verkehrsplanung forscht. Der innerstädtische Verkehr ist ein komplexes System, in dem die Wünsche und Bedürfnisse von Auto- und Radfahrern, Fußgängern und den Fahrern sowie Insassen der öffentlichen Verkehrsmittel in Einklang gebracht werden müssen. 'Oft leiden andere Verkehrsteilnehmer unter einer grünen Welle, während Autofahrer von ihr profitieren', sagt Schmotz. Oft funktionieren grüne Wellen nur auf einer Straße, manchmal sogar nur in eine Richtung.

'Aber Autos fahren ja nicht nur geradeaus, sondern es biegen auch welche ein. Die stehen dann schon an der Ampel und müssen früher abfließen', erklärt Schmotz. Je größer der Pulk wird, umso schwerer ist die grüne Welle aufrechtzuerhalten. Eine ganze Reihe von Unwägbarkeiten Und es gibt weitere Unwägbarkeiten: Wie groß ist der Geschwindigkeitsunterschied zwischen den Fahrzeugen? Wann und wie oft stockt der Verkehr, weil ein Stadtbus an der Haltstelle stoppt, ein klappriger Motorroller höchstens 30 km/h fahren kann oder ein Automobilist im letzten Moment eine freie Parklücke erspäht, scharf bremst und daraufhin wenig gekonnt auf den freien Platz rangiert? Wie oft muss Straßenbahnen Vorrang gewährt werden?

Gibt es Fußgänger, die ihre Ampel besonders langsam überqueren und damit Rechtsabbieger blockieren? All das kann die sorgsam geplante Grünphasen-Choreografie zum Erliegen bringen. Auch bauliche Facetten bereiten den Verkehrsplanern Sorgen. Ein kontinuierliches Grün in beide Fahrtrichtungen entsteht nur dann, wenn die Ampeln im idealen Abstand aufeinanderfolgen. Doch die meisten Innenstädte sind historisch gewachsen, viele Kreuzungen liegen unterschiedlich weit voneinander entfernt. Eine grüne Welle muss zusätzlich auf das periodisch wechselnde Verkehrsaufkommen reagieren: Die Autokolonne, die sich morgens in die eine Richtung wälzt, drängt am späten Nachmittag in die Gegenrichtung. Und sich plötzlich ändernde Verkehrsverhältnisse, zum Beispiel nach Ende einer Großveranstaltung, würfeln alles wieder durcheinander. 'INES+' sorgt jetzt für Grüne Welle zum Campus Die Stadt Heidelberg hat den Streckenzug Berliner Straße/Mittermaierstraße vom Neuenheimer Feld bis zum Hauptbahnhof unter Einsatz modernster Verkehrstechnik leistungsfähiger gemacht. Mit einbezogen wurde auch die Bundesstraße 37 zwischen der Ernst-Walz-Brücke und dem früheren Autobahnende. „Wir haben mit diesen Maßnahmen, die rund eine Million Euro gekostet haben, die Erreichbarkeit des Neuenheimer Feldes für Autofahrer deutlich verbessern können“, sagte Oberbürgermeister Dr. Eckart Würzner bei einem Pressetermin vor Ort. Die ersten Erfahrungen seien gut, so Irmtraut Gürkan, Kaufmännische Direktorin des Uniklinikums. Die Situation habe sich vor allem morgens entspannt, der Rückstau sei geringer geworden. Das bestätigte auch Rolf Stroux, Leiter des Universitätsbauamtes: „Wir freuen uns sehr über diesen weiteren Schritt, der – nach der Parkraumbewirtschaftung und dem Jobticket – eine weitere deutliche Verbesserung gebracht hat.“ Neben dreizehn neuen Steuergeräten an den Lichtsignalanlagen kommt die übergeordnete, makroskopische Steuerung „INES+“ als Netzsteuerung zum Einsatz und sorgt für einen besseren Verkehrsfluss zum und Abfluss aus dem Campus. Die Verkehrsabhängigkeit der Steuerung bleibt damit nicht mehr auf den Einzelknoten beschränkt, sondern ist um eine Ebene erweitert worden. Die Netzsteuerung passt durch eine laufende modellbasierte vorausschauende Signalprogrammauswahl den Verkehrsfluss besser an die Erfordernisse der unterschiedlichen Verkehrsbedingungen an und reduziert dadurch Reise- und Wartezeiten. Einbezogen sind insgesamt 16 Ampelanlagen, elf auf der Mittermaierstraße und der Berliner Straße (Länge: insgesamt rund 3,5 Kilometer) sowie fünf Ampelanlagen auf der B 37 zwischen Autobahnende und Ernst-Walz-Brücke (Länge: etwa ein Kilometer). Die Verkehrsdaten werden an 24 neuen Messstellen mit 49 Induktionsschleifen erhoben. Grüne Welle Speyerer Straße - Infotafeln für die Autofahrer. In der Speyerer Straße gibt es nicht nur eine „Grüne Welle“, dort erfährt der Autofahrer sogar ganz genau, bei welcher Geschwindigkeit er auf ihr „mitschwimmen“ kann. Zwischen den Kreuzungen stehen sechs dynamische Wechselverkehrszeichen in LED-Technik, je drei pro Fahrtrichtung. Sie zeigen den Autofahrern an, bei welcher Geschwindigkeit an der nächsten Kreuzung noch „Grün“ erreicht wird. In der Lichtsignalsteuerung wird im aktuellen Umlauf der Zeitbereich berechnet, für den gesichert ist, dass am nächsten Knotenpunkt noch „Grün“ ist, wenn man die angezeigte Geschwindigkeit einhält. Außerhalb des berechneten Zeitbereichs erlischt die Anzeige. Oberbürgermeister Dr. Eckart Würzner: „Diese sinnvolle Zusatzinformation dient der Verstetigung des Verkehrs. Die Autofahrer können sich in ihrer Fahrweise auf die Grüne Welle einstellen, damit werden Brems- und Beschleunigungsvorgänge vermindert. Das schont Nerven und Umwelt.“ Die koordinierte Lichtsignalsteuerung der vier Ampelanlagen wird durch einen Dirigenten verkehrsabhängig gesteuert, so dass die für die jeweilige Verkehrsbelastung richtigen Signalprogramme geschaltet werden. Die Kosten für Planung und Ausführung betragen rund 210.000 Euro. 'Motion' zeigt positive Wirkung im Stadtzentrum Das Projekt „Motion“, das in Heidelberg im Stadtzentrum für mehr „Grüne Welle“ sorgt, wurde Ende 2008 auf weitere Knotenpunkte ausgedehnt. Aufbauend auf den guten Erfahrungen mit der adaptiven Netzsteuerung am Adenauerplatz, die hier für einen besseren Verkehrsablauf sorgt, wurde der Regelbereich im Stadtzentrum erweitert. „Die gute Botschaft lautet: Es bringt was, es funktioniert, die Mittel hierfür sind gut eingesetzt“, so der Erste Bürgermeister Bernd Stadel. Axel Rohr vom Amt für Verkehrsmanagement erläuterte den aktuellen Stand: Hinzugekommen sind die Sofienstraße mit zwei Ampeln und die Friedrich-Ebert-Anlage zwischen Adenauerplatz und Schlossbergtunnel. Hier wurden die letzten beiden von vier Ampelanlagen nach dem Umbau „Motion“ zugeschaltet. Gleichzeitig wurde mit dem Umbau der Anlage Friedrich-Ebert-Anlage / Klingenteich / Klingentorstraße die Schaltung dort optimiert. Der Wunsch nach längeren Grünzeiten für die Fußgänger konnte ebenso berücksichtigt werden wie eine Beibehaltung der Busbeschleunigung, ohne den Fußgänger- und Fahrzeugverkehr zu behindern. Die vorgesehenen Schwerpunkte Adenauerplatz, östliche Seite des Bismarckplatzes - Sofienstraße bis Theodor-Heuss-Brücke und Friedrich-Ebert-Anlage bis Schlossbergtunnel sind damit fast vollständig in „Motion“ einbezogen. Die Steuerung am Adenauerplatz, die als Kern in einer ersten Stufe mit drei Ampelanlagen im April 2008 umgesetzt wurde, zeigt eine positive Wirkung. Die Wartezeiten für den Fahrzeugverkehr, aber auch für die Fußgänger und Radfahrer sind kürzer geworden. Die Koordination der Verkehrsströme untereinander wurde verbessert und die Reaktion des Systems auf die unterschiedlichen Ansprüche des Verkehrs ist gut. Die Umlaufzeiten sind kürzer, die Verlustzeiten geringer. Die Beschleunigung des öffentlichen Nahverkehrs, die lokal an der Ampelanlage Adenauerplatz geregelt wird, konnte aufrechterhalten werden. Ein Team von Computersicherheits-Hackern auf der 17. Hacker hat im technischen Bereich mehrere Bedeutungen. Das Wort wird alltagssprachlich gebraucht, um jemanden zu bezeichnen, der in Computersysteme eindringt und zugleich Teil einer entsprechenden Szene ist. In seiner ursprünglichen Verwendung bezieht sich der Begriff auf Tüftler im Kontext einer verspielten selbstbezüglichen Hingabe im Umgang mit Technik und einem besonderen Sinn für und Originalität (). Prägte die Formulierung: „Ein Hacker ist jemand, der versucht einen Weg zu finden, wie man mit einer Kaffeemaschine Toast zubereiten kann“. Im Unterschied zur, die der Lösung auftretender Probleme dient, kann es hierbei auch um das Experimentelle gehen, den Versuch, die Grenzen des Machbaren zu erkunden. Die Durchführung der Aktivitäten wird Hacken genannt; das Ergebnis ist ein. In den 1980er Jahren entstand die Szene aus dem Bereich der Computersicherheit. Sie hat wie keine andere Szene das öffentliche Verständnis zum Hackerbegriff geprägt. Teile dieser Szene sehen ihre Absicht darin, Sicherheitslücken aufzuzeigen und zu beseitigen, und schreiben dem Begriff einen positiven Anklang zu. In der öffentlichen Wahrnehmung wird er seit 1983 häufiger für Personen benutzt, die unbefugt Sicherheitsbarrieren umgehen und solche Lücken ausnutzen (siehe auch: ), wobei „Hacker“ abgrenzbar von „“ ist: Ein Hacker besitzt tiefe Grundlagenkenntnis, ein Scriptkiddie nicht. Seit 1988 wird im Rahmen des die weibliche Form, die, geprägt. Die anderen Szenen haben keinen direkten Bezug zur Computersicherheit und entstanden seit Ende der 1950er Jahre. Zu ihrem folgenreichsten Vermächtnis gehören das (seit 1969) und die (seit 1975 mit Gründung des ). Ebenso gingen die - (seit 1984 mit der Schaffung des ) und die -Bewegung (seit 1998) daraus hervor. Das Jargon-File enthält eine Vielzahl von Definitionen des Begriffes 'Hacker', welche hauptsächlich etwas mit technischem Können, einer Freude an der.

Entsprechend ist der Begriff. Inhaltsverzeichnis • • • • • • • • • • • • • • • • • • • • • • • • • • Überblick [| ] Verwendung des Begriffs seit Ende der 1950er Jahre bis heute [| ] Im erstreckt sich das Betätigungsfeld eines Hackers auf ein beliebiges Gebiet der Technologie. Als Beispiel kann auch jemand auf dem Fachgebiet der Astronomie ein Hacker sein. Der Ausdruck existiert seit Ende der 1950er Jahre und umfasst in einem übergreifenden Sinn experimentierfreudige, insbesondere (aber nicht nur ) aus dem Bereich der Informations- und Kommunikationstechnik. Im Unterschied zu üblichen Benutzern technischer Systeme, die es vorziehen, nur deren Gebrauch zu erlernen, haben sie Spaß daran die Systeme bis ins Detail zu untersuchen. Mit ihren Fachkenntnissen benutzen sie eine Technologie beliebiger Art oft außerhalb ihrer normalen Zweckbestimmung oder ihres gewöhnlichen Gebrauchs. Seit September 1983 wird „Hacker“ in der öffentlichen Wahrnehmung vornehmlich im Kontext der Computersicherheit meist in abwertender Weise verwendet. Er erhält so einen schlechten Beiklang sowohl in der Berichterstattung der Medien als auch in der Politik und Justiz, wo er seither Computeranwender beschreibt, die an Einbrüchen in fremde Rechner beteiligt sind. In den darauf folgenden Jahren bis heute wird er zudem in Verbindung gebracht mit verschiedenen Formen der, vom bis hin zum. Die Bundesregierung erhofft sich von Hackern aktive Hilfe bei der Schaffung von Überwachungsmechanismen, was Kritiker als „verfassungsrechtlich hoch bedenkliche Initiative“ ansehen. Die Sicherheitsszene der Hacker, in Deutschland vertreten durch den, gehört selbst zu den größten Kritikern sowohl der Überwachung als auch mit Blick auf andere Handlungen, die gegen ihre ethischen Grundsätze verstoßen (siehe ). Überwiegend positiv besetzt ist der Ausdruck im Kontext der Freiheitsvision der Hacker, manifestiert durch das seit Januar 1984 existierende GNU-Projekt, der Freien-Software- und der 14 Jahre später entstandenen Open-Source-Bewegung. Ebenso gehört die -Bewegung dazu. Ein Merkmal eines Hackers ist nicht die Aktivität selbst, sondern. Jemand der beispielsweise für ein Open Source Projekt entwickelt, ist nicht automatisch ein Hacker, aber die Hackergemeinschaft ist eng verknüpft mit diesen Bewegungen. Der Journalist berichtet 1984 in seinem Buch „Hackers – Heroes of the Computer Revolution“ erstmals über deren innovativen Einfluss bei der Schaffung des Internets und der Entwicklung des PCs. Hacker helfen bei der Verbesserung technischer Infrastrukturen, Verfahren und Geräte, auch indem sie Sicherheitslücken aufzeigen oder korrigieren. Teile der Sicherheitsszene setzten sich mit ihrem Fachwissen sowohl für ein, was öffentliche Daten anbelangt, als auch für den Schutz von persönlichen Daten, der Privatsphäre. Im letzteren Kontext geht es ihnen beispielsweise um generelle, das und weitere Aspekte des. Als Beispiel sei eine Sprecherin der Szene,, genannt, die 2013 in diesem Kontext die erhielt für ihr vorbildliches demokratisches Verhalten; 2014 wurde sie mit der Auszeichnung Deutschlands Digitale Köpfe geehrt, die jenen gilt, die mit ihren Ideen und Projekten die digitale Entwicklung in Deutschland vorantreiben. Die Sicherheitsszene klärt aktiv auf zu Themen wie Internetnutzung, Verschlüsselung, Zensur, Risiken von sozialen Netzen, und verwandten Themen. Sie ist eng verknüpft mit der Bürgerrechtsbewegung und erstellt Gutachten für das Bundesverfassungsgericht bzw. Nimmt an Anhörungen der Bundesregierung teil. Für weitere Informationen dazu siehe die Abschnitte „“ und „“. Abgrenzung zum Begriff „Cracker“ [| ] Seit Anbeginn der Hackerkultur, die sich in den 1960er und 1970er Jahren an akademischen US-Einrichtungen bildete, existiert eine Hackerethik. Schriftlich wird sie erstmals 1984 in Steven Levys Buch Hackers dokumentiert. Levy formuliert darin seinen Eindruck über die Werte der frühen Hackerszene am. Ende der 1980er Jahre wurde seine Formulierung vom Chaos Computer Club adoptiert und dabei um die Belange der Sicherheitsszene erweitert. Eine Abgrenzung zu Handlungen jenseits der Hackerethik findet über die Hackergemeinschaft hinaus auch beispielsweise in amtlichen Expertenorganisationen Anwendung. So schreibt das, Zitat: „Böswillige Hacker heißen Cracker“, wobei mit böswillig eine destruktive schadenverursachende Handlung gemeint ist. Die Unterteilung zwischen „gutwillige Hacker“ und „böswillige Cracker“ ist ein seit Anfang der 1990er Jahre währender Versuch der Hackergemeinschaft, dem durch schlechte Presse entstandenen Imageschaden etwas entgegenzusetzen. Demgegenüber findet dieser Versuch in den Medien und in der Politik kaum Beachtung und wird selbst innerhalb der Sicherheitsszene kritisch betrachtet, da es keine klare Trennlinie zwischen „gut“ und „böse“ gibt. Darüber hinaus ist die Bedeutung von „Cracker“ nicht einheitlich und daher stark vom jeweiligen Kontext abhängig: In Verbindung mit einem nimmt das Wort Bezug auf einen Sport auf geistiger Ebene, der weder gesetzwidrig noch destruktiv ist. Insbesondere will sich die seit Juni 1990 von der Sicherheitsszene komplett distanziert sehen. Hierbei handelt es sich um eine ursprünglich aus dem akademischen Umfeld heraus entstandene Szene, was nicht bedeutet, dass Hacken damals eine akademische Studienrichtung gewesen ist. Nach ihrer Definition werden sämtliche Hacker, die ihre Aktivitäten betont auf die Umgehung von Sicherheitsmechanismen legen, ungeachtet von deren Motivation nicht als Hacker, sondern als Cracker bezeichnet. Das verdeutlicht das Selbstverständnis der akademischen Hackerkultur. Seit Juli 1993 wird darin eine Hackerethik formuliert, die einen bis heute umstrittenen Punkt zu solchen Tätigkeiten enthält: Sie schreiben, dass es moralisch in Ordnung ist, wenn Cracker in ein System eindringen, solange es zu deren Untersuchung dient und dabei nichts gestohlen wird und man keinen Schaden im System verursacht. In diesem Punkt stimmen sie mit der Sicherheitsszene überein, die solche Menschen jedoch Hacker nennt. Für weitere Informationen dazu siehe die Abschnitte „“ und „“. Hackerszenen [| ] • Am of steht Hacker für jemand, der seinen Einfallsreichtum nutzt, um ein kluges Ergebnis zu erreichen, einen Hack. Diese Szene existiert seit Ende der 1950er Jahre. • ‚Hacker‘ bezogen auf tritt am MIT erstmals Anfang der 1960er Jahre auf und überschneidet sich in der Gegenwart fast vollständig mit der - und -Bewegung. • treten als sich gegenseitig stark unterscheidende Unterform in jeder Szene auf, wie beispielsweise innerhalb der -Bewegung. Die heutige -Subkultur ist eng verwandt mit den Hardwarehackern. • wird die Herausforderung des Hackens darin gesehen, Sicherheitsmechanismen zu überwinden und somit Schwachstellen erkennen zu können. Hervorgegangen ist diese in den 1980er Jahren entstandene Szene aus dem seit den 1970er Jahren existierenden, einer Szene, die sich mit der Manipulation von Telefonverbindungen auseinandersetzt. Themenverwandt ist die Anfang der 1980er Jahre entstandenen Szene der, die aus der der 1970er Jahre heraus entstand. Aus ihr hat sich Ende der 1990er Jahre die gebildet. Für weitere Informationen dazu siehe die Abschnitte „“, „“, „“ und „“. Der Hauptunterschied zwischen den Szenen ist ihre größtenteils getrennte historische Entstehung und Entwicklung, weshalb sie sich durch ihre jeweils eigene Sicht auf Hackerbegriff, Tradition und Folklore auszeichnen. Szenen, die ihre Aktivitäten betont auf die Umgehung von Sicherheitsmechanismen legen, haben im Vergleich zu den anderen Hackerszenen viele nicht miteinander übereinstimmende Standpunkte. Demgegenüber entwickelten sich zwischen den einzelnen Szenen Gemeinsamkeiten hinsichtlich politischer und sozialer Ziele und szenenübergreifend eine Vorliebe für die Beschäftigung mit Technik. Für weitere Informationen dazu siehe die Abschnitte „“ und „“. Herkunft am MIT und TMRC [| ] US-amerikanische verwendeten Mitte der 1950er Jahre den Begriff „hacking“ ursprünglich als Ausdruck für besonders einfallsreiche Anpassungen ihrer Geräte, die dazu dienten, deren Leistung zu verbessern. Steve Russel, Mitglied des Tech Model Railroad Club of MIT, an einem -Computer In den späten 1950er Jahren wurde „hacking“ auch vom Modelleisenbahnclub des MIT () verwendet, dem (TMRC). Das Wort nahm im TMRC Bezug zur Anpassung ihrer elektronischen und mechanischen Geräte. Es gehört zum Wesen eines Hacks, dass er rasch durchgeführt wird, effektiv ist und unelegant sein kann. Er erreicht das gewünschte Ziel, ohne die Systemarchitektur, in die er eingebettet ist, komplett umformen zu müssen, obwohl er oft im Widerspruch zu ihr steht. Das Wort „Hack“ stand am MIT auch im Kontext von technikbasierten Streichen oder entsprach einem Wort für besonders geschickte oder gewagte Taten. Dabei schwang eine Konnotation von nicht destruktiver Harmlosigkeit und kreativem Spaß mit. Hatte ein Student des MIT einen raffinierten Streich ausgeheckt, galt der Übeltäter als „Hacker“. Der Gebrauch des Wortes „Hack“ verschob sich zur Technik, die benötigt wird, um den Streich auszuführen. Es wurde später für eine schlaue technische Lösung im Allgemeinen verwendet, ohne sich dabei unbedingt auf einen Streich zu beziehen und ohne dies auf den Computer zu beschränken. Als Mitglieder des Modellbahnklubs damit begannen, mit einem --Computer zu arbeiten, wurde ihr Slang nun auch in schriftlicher Form auf den Computer übertragen. Die in digitaler Form zuerst bekannte Verwendung des Begriffs „Hacker“ wurde auf diese Weise von der Ausgabe der Studentenzeitung The Tech vom 20. November 1963 der technischen Fachschule des MIT registriert und bezog sich zunächst auf Personen, die mit der Technik des Telefonnetzes herumspielten (). Softwareentwicklung [| ] In der Softwareentwicklung steht der Begriff für jemand, der es liebt zu programmieren, der sich einer einfallsreichen Experimentierfreudigkeit hingibt oder die Kombination von beidem. Dabei geht es nicht um die Aktivität selbst, sondern um die Art wie sie durchgeführt wird: Wie das beschreibt, genießt ein Hacker die Herausforderung, auf kreative Weise Grenzen zu überwinden oder zu umgehen, wobei diese Szene damit ausdrücklich nicht die Umgehung von Sicherheitsmechanismen meint und sich von solchen Tätigkeiten. Hacken beinhaltet oft eine Form von Exzellenz (im Sinne von ), beispielsweise die Grenzen des Machbaren zu erkunden und dabei etwas für sich spannendes und sinnvolles zu machen. In diesem Kontext weist der Begriff anerkennende oder abwertende Anklänge auf: Innerhalb der Hackerkultur steht er als Titel für einen talentierten und passionierten Programmierer. Ein „Hack“ gilt einerseits als rasch erstellte und verblüffend einfache, (manchmal) elegante und pfiffige Lösung eines nichttrivialen Problems. Er kann sich andererseits auch auf eine aber ineffiziente, unschöne und ungeschliffene Lösung (quick-and-dirty hack) beziehen, die eher einer temporären Problemlösung (kludge) gleicht. In diesem letzteren Kontext kann Hacker den negativen Beiklang eines Entwicklers haben, der für seine unsoliden Lösungen bekannt ist. Akademische Hackerkultur [| ]. Das „“, 2003 von als übergreifendes Symbol für die Linux-, Open-Source-, GNU- und BSD-Hackerkultur vorgeschlagen. An akademischen US-Einrichtungen (,, und ) bildete sich in den 1960er und 1970er Jahren eine Hackerkultur, die u.a. Von als „akademische Hackerkultur“ bezeichnet wird. Das MIT startete Anfang der 1960er ein Projekt, das ein paralleles Arbeiten mehrerer Anwender auf einem DEC Rechner ermöglichen sollte. Dieses Projekt wurde der Kern des Project MAC (später AI Lab, heute ), wo sich die ersten Hacker unter den Studenten aus dem TMRC und Informatikumfeld etablierten und sich zumeist auf Mathematik und Theorien der spezialisierten. Bis zur Einstellung des darauf entwickelten -Betriebssystems im Mai 1990 war der „AI“-Rechner des MIT ein zentraler Treffpunkt der frühen akademischen Hackergemeinschaft. Das folgenreichste Vermächtnis dieser Szene ist das. Obgleich die Initiative für ein solches Datennetz vom ausging, geschah seine praktische Entwicklung zum Großteil an den Universitäten, wo das Konzept von Hackern begeistert aufgenommen und von ihrer Kultur und innovativen Ideen maßgeblich geprägt wurde. Die akademische Hackerkultur entwickelte sich weiter, verschmolz mit der -Szene, nahm weitere Elemente aus dem Internet der 1970er und 1980er Jahre sowie Teile der Heimcomputerszene (-Bastler) auf und überschneidet sich in der Gegenwart fast vollständig mit der - und -Bewegung. Das Selbstverständnis dieser Szene ist seit Mitte der 1970er im dokumentiert. Freie Software und Open Source [| ]. Februar 2012, an seinem. Innerhalb der frühen akademischen Hackerkultur war es bereits selbstverständlich, offenzulegen und eigene Softwareverbesserungen mit anderen Programmierern zu teilen. Ein prominenter Hacker, der wesentliche Beiträge zum Selbstverständnis der akademischen Hackerkultur geleistet hat, ist. Die Hacker-Gemeinschaft und das intellektuelle Klima rund um das AI Lab des MIT inspirierten ihn maßgeblich bei der Schaffung des im September 1983., gefolgt von der Gründung der (FSF), einer gemeinnützigen Stiftung, die seit 1985 der Förderung und Entwicklung von GNU und dient. Freie Software ist eine soziale Bewegung, die unfreie Software als gesellschaftliches Problem begreift, wobei „frei“ hier nicht kostenlos bedeutet (Freie Software ist nicht dasselbe wie ), sondern die Freiheiten für die Gesellschaft meint, die ein derart lizenziertes (auch kommerzielles) Produkt bietet. In den Augen der FSF ist die Entscheidung für oder gegen Freie Software deshalb primär eine ethische und soziale Entscheidung. Dagegen begreift die im Februar 1998 gegründete (OSI) quelloffene Software als bloßes Entwicklungsmodell, wobei die Frage, ob Software quelloffen sein sollte, dort eine rein praktische und keine ethische Frage ist. Die FSF wirft der OSI daher eine Ablenkung von den wesentlichen Punkten vor. Der Begriff (zu deutsch „quelloffen“) wurde von den Gründern der OSI (, und ) in der Annahme eingeführt, dass der unpopuläre Begriff „Freiheit“ Geldgeber für solche Projekte abschrecken könne. Auch wenn es sich um zwei unterschiedliche Bewegungen mit unterschiedlichen Ansichten und Zielen handelt, verbindet sie die gemeinsame Wertschätzung für quelloffenen Code, was in zahlreichen Projekten mündet, in denen sie zusammenarbeiten. Die Bewegung (auch Freie Hardware / free hardware) steht der nahe bzw. Geht auf diese zurück. Dabei handelt es sich um, die nach hergestellt wird. Hardwarehacker [| ]. Homebrew-Computer-Club-Mitglieder: (Captain Crunch),, In der Frühzeit bestand die stärkste kulturelle Verbindung zu den Hardwarehackern in der Entwicklung des persönlichen Computers und der daraus entstandenen Heimcomputerszene. Der Ursprung dieser Kultur orientiert sich an den bastelnden Funkamateuren, wie es sie schon seit den 1920er Jahren gibt. Ihr starkes Interesse an Elektronik lieferte fruchtbaren Boden für den Gebrauch moderner Technologie. Sie konnten sich in den 1970er-Jahren für die Idee begeistern, einer breiten Masse die Nutzung persönlicher Computer zu ermöglichen, beispielsweise für den Einsatz im Heimbereich, was von der damals vorherrschenden Industrie als absurd abgetan wurde. Rund um den im März 1975 gegründeten in der Region von, der Westküste der Vereinigten Staaten, trafen sich technikbegeisterte Menschen, Hacker, wie der Journalist in seinem Buch „Hackers – Heroes of the Computer Revolution“ schreibt. Angefangen von praktischen Projekten und Entwicklungen, bis hin zur Geburt einer vollkommen neuen Industrie im, haben sie die Entwicklung des persönlichen Computers entscheidend vorangetrieben. Sie machten immer wieder mit Konzepten und praktischen Entwicklungen auf sich aufmerksam. Viele Computer-Pioniere gingen aus ihren Reihen hervor; Mitglieder dieses Vereins gründeten zahlreiche Computerunternehmen. Der Homebrew Computer Club wird daher als „Schmelztiegel für eine ganze Branche“ bezeichnet. Erst Geräte dieser Art lösten das aus, was Levy in seinem zuvor genannten Buch als Computerrevolution bezeichnet. Der persönliche Computer löste ein großes Wachstum der Hackergemeinschaft aus, in der ersten Welle zunächst in Form von 8-Bit-Heimcomputern, wobei populäre Computerbausätze die Tradition der Hacker förderten, die Technik wirklich zu verstehen. Ihre ursprünglich stark hardwareorientierte Kultur entwickelte sich weiter und konzentrierte sich dabei zunehmend auf Software; später gingen aus ihr die - und hervor. Für weitere Informationen dazu siehe den Abschnitt „“. Sicherheitsszene [| ]. Logo des, der einflussreichsten Vereinigung von Hackern im deutschen Raum, dessen wesentliches Beschäftigungsfeld Sicherheitsfragen sind. Die Szene aus dem Bereich der entstand in den 1980er Jahren. Hier wird die Herausforderung des Hackens darin gesehen, Systeme zum Beispiel per zu unterwandern oder per auf Programmierfehler hin zu untersuchen oder über einen kreativen Umgang mit der Technik Schwächen im Design des Systems aufzudecken. Unter Ausnutzung von Sicherheitslücken umgehen sie so Sicherheitsvorkehrungen und können Zugriff auf ein Computernetzwerk, einen Computer, eine gesicherte Komponente (zum Beispiel ) oder Zugang zu gesperrten Daten oder einer sonst geschützten Funktion eines Computerprogramms erhalten. Der Schriftsteller prägte den Begriff „Datenreise“, eine Metapher für das neugierige Herumstöbern in Rechnern der Forschungsinstitute, welches von diesen Hackern seit den 1980er Jahren als eine Art Hobby betrieben wurde. Innerhalb von Deutschland nutzten sie für ihren Zugriff zunächst das -Netz der. Sie bedienten sich bekannter Schwachstellen, wie z. B. Die Standardkennung „system“ mit dem Passwort „manager“, welche auf DEC Vax/VMS-Rechnern installationsbedingt vorhanden war und aus Bequemlichkeit der Administratoren oft nicht geschlossen wurde. Besonderer Beliebtheit erfreuten sich seit spätestens 1984 die Forschungsrechner des, der Europäischen Organisation für Kernforschung in, die sich in dieser Zeit unfreiwillig als „Hackerschule“ Europas etablierte. Abhängig von der Motivation und Loyalität zu den Gesetzen wird unterschieden zwischen White-Hat (gesetzestreu), Black-Hat (handelt mit krimineller Energie) und Grey-Hat (nicht eindeutig einzustufen). White-Hat Hacker agieren konstruktiv, beispielsweise als Experten, die Sicherheitslücken in Netzwerken oder in Programmen aufdecken. Black-Hats agieren dagegen destruktiv und bewegen sich eher im Untergrund. Phreaking [| ]. Diese Blue Box gehörte einmal und wird im Computer History Museum ausgestellt. Die Hackerszene aus dem Bereich der Computersicherheit geht historisch zurück auf das Phreaking, eine Szene, die sich (ursprünglich) mit Sicherheitsmechanismen im Bereich der Telefonie auseinandersetzt, insbesondere mit der Manipulation von Telefonverbindungen, beispielsweise um kostenlose Telefongespräche zu führen. In dem modernen Gebrauch schließt das auch Techniken ein, die sich allgemein mit der Kommunikationssicherheit auseinandersetzen und sich dabei nicht unbedingt auf die Telefonie beziehen, wie beispielsweise. Eines der ersten Programme, die auf dem PDP-1 am MIT entwickelt wurden, bot eine Schnittstelle zum Telefonsystem, die den unerlaubten Zugriff auf die Vermittlungsstellen ermöglichte. Auch wenn es in der Frühzeit erhebliche Überschneidungen der akademischen Hackerkultur zu den Praktiken des Phreaking gab, sind beide Szenen deutlich voneinander abgrenzbar: Während innerhalb der akademischen Hackerkultur das Überwinden von Sicherheitsbarrieren eher eine nebensächliche Rolle spielte, entwickelte sich dies unter den Anhängern der Phreaking-Kultur zum zentralen Punkt ihrer Tätigkeit. Weiterentwickelt hat sich diese Kultur im Rahmen der Mikrocomputer-DFÜ-Szene der 1980er. Allmählich begann die Entwicklung von Computernetzwerken, und die Telefongesellschaften wendeten sich computergesteuerten Telefonanlagen zu. Ein Teil der Telefonhacker entwickelten sich daraufhin zu Hackern der digitalen Computernetzwerke. So entstand die Kultur der Netzwerkhacker oder allgemeiner die Kultur der Hacker auf dem Gebiet der Computersicherheit, die wie keine andere Szene das öffentliche Verständnis des Hackerbegriffs prägte. Phreaking wurde auch zum Zwecke des Eindringens in fremde Computer betrieben, um die hohen Telefonkosten für langandauernde -Verbindungen nicht tragen zu müssen. Zudem dienten die Praktiken des Phreaking auch dazu, eine Rückverfolgung solcher Aktivitäten zu erschweren. Weite Popularität erreichte diese Hackerszene schließlich mit der Verfügbarkeit von Internetanschlüssen für Privathaushalte während der 1990er und war dabei insbesondere im Umfeld des Magazins und der alt.2600 verwurzelt. Cracker [| ]. → Hauptartikel: Die Bedeutung des Begriffs „Cracker“ ist stark von dem jeweiligen Kontext abhängig: Die Definition und Verwendung des Begriffs „Hacker“ ist Gegenstand einer anhaltenden Kontroverse zwischen den verschiedenen Szenen. Das, welches das Selbstverständnis der akademischen Hackerkultur vertritt, bezeichnet als Reaktion auf schlechte Presse seit 1990 sämtliche Hacker, die ihre Aktivitäten betont auf die Umgehung von Sicherheitsmechanismen legen, ungeachtet ihrer Motivation nicht als Hacker, sondern als „Cracker“. Innerhalb der Sicherheitsszene werden lediglich destruktive Hacker als Cracker bezeichnet. In der und politischen Öffentlichkeit werden diese Ausdrücke gewöhnlich nicht unterschieden. Daneben gibt es auch Hacker, die eine moralische Abgrenzung aus Ermangelung einer klaren Trennlinie zwischen „gut“ und „böse“ ablehnen. Softwarecracker [| ]. → Hauptartikel:, und Heimcomputer, wie der mit Farbdarstellung und für damalige Verhältnisse ansprechender Audioqualität, zogen in den 1980er-Jahren zahlreiche Spieler und Entwickler in ihren Bann. Die kommerzielle Software (hier insbesondere die Computerspiele) wurde von den Herstellern immer öfter mit Kopierschutzmechanismen versehen. Den Kopierschutz auszuhebeln, um die Software für sich selbst und für befreundete Computerbenutzer in einem kopierbaren Zustand zu bringen, entwickelte sich zu einer technischen Fertigkeit. Mitunter wurde die Software auch um nützliche Funktionen erweitert und Programmierfehler beseitigt, die die Softwareentwickler übersahen. Hacker, welche die Fähigkeit hatten (meist ) Softwarecode zu manipulieren, um Kopierschutzmechanismen zu umgehen, nannte man seit Anfang der 1980er-Jahre „Softwarecracker“ oder kurz „Cracker“. In den frühen 1980er-Jahren entstanden hieraus Crackergruppen und schließlich der sich auf das Aushebeln von Kopierschutzmechanismen kommerzieller Software spezialisierende Teil der Warez-Szene. Zudem kann das Cracken von Software als legaler Sport betrieben werden, indem Cracker den Programmschutz selbstgeschriebener und eigens für diesen Zweck freigegebener Software (CrackMe) aushebeln. Scriptkiddie [| ]. → Hauptartikel: Scriptkiddies, die im Bereich der Computersicherheit tätig werden, setzen die Massenmedien in der Berichterstattung gewöhnlich mit Hackern gleich. Innerhalb der Sicherheitsszene zählen sie jedoch zu den Crackern, zum einen weil Scriptkiddies destruktiv handeln. Zum anderen fehlt ihnen das für den Hackerbegriff zwingend notwendige tiefe Grundlagenwissen der Materie: Scriptkiddies nutzen vorgefertigte Automatismen und Anleitungen, um in fremde Computersysteme einzudringen oder sonstigen Schaden anzurichten, ohne jedoch zu verstehen, wie die genutzten Mechanismen genau funktionieren. Hacktivist [| ]. Typische Darstellung eines -Hackers mit auf der 2016. Hacken im Sinn des Einbruchs in Computer findet sich zwar bereits vor 1983 im Computerjargon, aber bis zu diesem Zeitpunkt gab es kein öffentliches Bewusstsein dafür, dass solche Tätigkeiten stattfanden. Dies änderte sich mit dem Kinofilm, der zur allgemeinen Annahme der US-Bürger beitrug, dass jugendliche Hacker eine Gefahr für die nationale Sicherheit der USA darstellen könnten. Diese Befürchtung wurde konkreter, als allgemein bekannt wurde, dass eine Gruppe jugendlicher Hacker aus namens in Computersysteme in den ganzen USA und in Kanada eindrangen, einschließlich denen des, und der. Der Fall zog schnell die Aufmerksamkeit der Medien auf sich. Der -Artikel Beware: Hackers at play vom 5. September 1983 war die erste Benutzung des Worts in den überregionalen Medien, die den Begriff Hacker in abwertender Weise verwendete. Nicht nur in der breiten Öffentlichkeit erhielt der Begriff so einen schlechten Beiklang, sondern auch in der Politik und Justiz, wo er seither Computeranwender beschreibt, die an Einbrüchen in fremde Rechner beteiligt waren. Dass jene Gruppe nur einen kleinen Teil der Hacker repräsentierten und nicht für die gesamte Hackerkultur standen, fand in den darauf folgenden Jahren in der Berichterstattung der Massenmedien kaum Beachtung. Einige Filme, wie beispielsweise, zeichnen ein Bild eines Hackers, das vor allem einen bleichen (da immer vor Computern sitzenden) vor einem schwarzen Terminal mit grüner Schrift zeigt. Selbstverständnis [| ] In der Hackerkultur ist die Bezeichnung einer Person als Hacker ein respektvoll anerkennender Ausdruck, welcher von Mitgliedern der Szene als nicht vorschnell verliehen gilt. Er steht für jemand, der durch seine Identifikation mit den kulturellen Werten und durch Besitz hinreichender Fachkenntnisse einen entsprechenden Grad an gesellschaftlicher Anerkennung aufweist. –: How to become a Hacker Als gemeinsames Merkmal ist ein Hacker ein, der Spaß daran hat, sich mit technischen Details von Systemen auseinanderzusetzen, insbesondere aus dem Bereich der Informations- und Kommunikationstechnik. Was einen Hacker von anderen Technikenthusiasten hervorhebt, ist die selbstbezügliche Hingabe im Umgang mit Technik. Ohne dass dies für einen Beobachter zwangsläufig sinnvoll erscheint, kann er sich aus Spaß am Hacken durchaus für die Lösung von Problemen begeistern, die aus rein praktischen Erwägungen gar keine sind. Wie das beschreibt, genießt ein Hacker die intellektuelle Herausforderung, auf kreative Weise Grenzen zu überwinden oder zu umgehen. Es geht darum, etwas auszuprobieren und zu entwickeln, um die Grenzen des Machbaren zu erkunden. Technik zu überarbeiten und dabei auch in einer Weise zu verwenden, für die sie ursprünglich nicht vorgesehen war, entwickelte sich so zu einem wesentlichen Merkmal ihrer Kultur. Das bezieht sich auf deren genauso wie auf (sobald vorhanden). Szenenübergreifend gibt es ein Verständnis zum Hacken, das sich nicht unbedingt auf den Computer bezieht. Als Beispiel sei der (CCC) als einflussreichste Vereinigung von Hackern im deutschen Raum genannt. Obwohl Sicherheitsfragen sein wesentliches Beschäftigungsfeld sind und Politik, Industrie, Presse, Datenschützer und Banken ihn für dieses Thema als quasi-offizielle Expertenorganisation konsultieren, sieht er das Hacken wesentlich allgemeiner als übergreifende Kultur des kreativen Umgangs mit der Gesellschaft und Technik jeglicher Art. 1993 wurde ‚Hacker‘ in der ersten Version des „Internet Users’ Glossary“ (RFC1392) wie folgt definiert: Eine Person, die Spaß daran hat, sich mit technischen Details von Systemen, insbesondere von Computer- und Netzwerksystemen, auseinanderzusetzen. Hackerethik [| ]. → Hauptartikel: Ein Bezugspunkt für das Selbstverständnis der Hackergemeinschaft bildet die Hackerethik, die soziale und technische Werte verdeutlicht und sich zum Beispiel in der Auffassung manifestiert, dass der Zugriff auf Wissen frei, dezentral, antibürokratisch und antiautoritär sein soll. Jeder sollte sehen können, wie die Welt funktioniert, wobei niemand gezwungen sein sollte, das Rad ein zweites Mal zu erfinden. Bereits in der frühen akademischen Hackerkultur war es beispielsweise selbstverständlich, Quellcodes offenzulegen und eigene Softwareverbesserungen mit anderen Programmierern zu teilen. Die Hackerethik kann indes für jede Szene unterschiedliche Schwerpunkte beinhalten und ist selbst innerhalb der jeweiligen Szene nicht zwingend einheitlich definiert. Abgrenzung [| ] Als Beispiel für eine Abgrenzung zum Begriff Hacker nennt Boris Gröndahl in seinem Buch Hacker den US-amerikanischen Unternehmer und Programmierer, Gründer von. Dieser gilt seit seiner Kindheit als geradezu fanatischer Computerfan. Selbst seine äußere Erscheinung einer blassen und bebrillten Person entspricht dem Hackerklischee. Laut Gröndahl ist er dennoch kein Hacker, da ihm die soziale Komponente des Hackerdaseins fehlt. Gegensätze zwischen akademischer Szene und Sicherheitsszene [| ] Besonders zwei Szenen haben teilweise gegensätzliche Standpunkte zu der Frage, wer legitimerweise als Hacker bezeichnet werden darf: Grundlage ist eine moralische Trennlinie zwischen dem („guten“) wissbegierigen Erforschen innerhalb der akademischen Hackerkultur und der („bösen“) egoistischen Gebührenhinterziehung, wie sie innerhalb der Kultur des Phreaking praktiziert wird. Allerdings finden sich in Levys Buch Hackers – Heroes of the Computer Revolution Hinweise darauf, dass es diese Trennlinie in einer solchen Klarheit nicht gab. In den 1960er bis 1980er Jahren wurde die Erforschung und Anwendung bedenklicher Verfahren eher von den damaligen Hackern beider Kulturen praktiziert. Dennoch will sich die akademische Hackerkulter seit Juni 1990 von den Phreaks bis hin zu den heutigen Computersicherheitshackern distanziert sehen und ihnen die Betitelung als Hacker streitig machen. Die akademische Hackerkultur unterscheidet sich von der Computersicherheits-Hackerkultur dahingehend, dass bei der akademischen Hackergemeinschaft die Schaffung neuer und die Verbesserung bestehender Infrastrukturen im Vordergrund steht, insbesondere des eigenen Softwareumfelds. Computersicherheit ist dabei kein relevanter Aspekt. Ein Grundwissen zu Computersicherheit ist allerdings auch in der akademischen Hackergemeinschaft üblich. Die nebensächliche Umgehung von Sicherheitsmechanismen wird als legitim angesehen, wenn dies zur Beseitigung konkreter Hindernisse bei der eigentlichen Arbeit getan wird. In besonderen Formen kann so etwas auch ein möglicher Ausdruck von einfallsreicher intellektueller Experimentierfreudigkeit sein. Trotzdem tendieren die Anhänger der akademischen Szene dazu, die Beschäftigung mit Sicherheitslücken negativ zu bewerten und sich davon zu distanzieren. Üblicherweise bezeichnen sie Leute, die dies tun, als und lehnen jede Definition des Hackerbegriffs grundsätzlich ab, die eine Betonung auf Aktivitäten im Zusammenhang mit der Umgehung von Sicherheitsmechanismen einschließt. Die Computersicherheits-Hackerkultur andererseits unterscheidet im Allgemeinen nicht so streng zwischen den beiden Szenen. Sie beschränken die Verwendung des Cracker-Begriffs stattdessen auf ihre Kategorien der und Black-Hat-Hacker (die mit krimineller Energie handeln). Aus dem Bereich der Computersicherheit sehen z. B. Teile des die akademische Hackerbewegung als konservative Fraktion einer einzelnen größeren, verwobenen und allumfassenden Hackerkultur. Eine wesentliche Begegnung beider Szenen gab es im Fall des. Eine Gruppe von Hackern, die dem Chaos Computer Club nahestanden (der sich aber davon distanzierte, von diesen Aktivitäten etwas gewusst zu haben), brach dabei in Computer von militärischen und wissenschaftlichen Einrichtungen in Amerika ein. Die dort vorgefundenen Daten verkauften sie an den KGB, einer von ihnen, um seine Drogensucht zu finanzieren. Der Fall konnte aufgeklärt werden, weil Wissenschaftler aus dem Umfeld der akademischen Hackerkultur Wege fanden, die Einbrüche zu protokollieren und zurückzuverfolgen. Der Film zeigt das (mit fiktiven Elementen ausgeschmückte) Geschehen aus der Perspektive der Angreifer., ein Astronom, der maßgeblich zur Aufklärung beitrug, hat in seinem Buch und in der Fernsehdokumentation Der KGB, der Computer und Ich den Fall aus der anderen Perspektive beschrieben. Überschneidungen zwischen den Szenen [| ] Trotz teilweise gegensätzlicher Standpunkte entwickelten sich zwischen den einzelnen Szenen Gemeinsamkeiten hinsichtlich politischer und sozialer Ziele und szenenübergreifend eine Vorliebe für die Beschäftigung mit Technik. Seit Mitte der 1980er Jahre gibt es verstärkt Überschneidungen bezüglich Ideen und Mitgliedschaften, insbesondere im europäischen Raum, weshalb zeitgenössische Hacker häufig kulturübergreifende Wurzeln aufweisen und sich nicht fest einer einzigen Szene zuordnen lassen. Überschneidungen zwischen Phreaking und den Westküstenhackern gibt es mit, der Mitglied des war und in dessen Umfeld schon vor der Gründung aktiv gewesen ist, sowie, der vor seiner Mitgliedschaft mit Draper zusammen im Phreaking-Umfeld tätig war und mit ihm zusammen gebaut hatte. Ist ein prominentes Mitglied der akademischen Szene, der sich zum Teil mit der Sicherheitsszene überschneidet. Er merkte während seiner Rede zur Verleihung des 1983 an, dass es möglich ist, in das UNIX-login-Programm eine Hintertür einzubauen (englisch ), sodass es zwar die normalen Passwörter akzeptiert, aber zusätzlich auch ein Generalpasswort. Thompson argumentierte, dass man den - zur Verschleierung des Ganzen so ändern könnte, dass er beim Übersetzen des login-Programms diese Hintertür automatisch hinzufügte. Er nannte dies ein. Da der C-Compiler selbst ein Programm ist, das mit einem Compiler übersetzt wird, könnte man schließlich diese Compileränderung automatisch beim Übersetzen des Compilers selbst einfügen, ohne dass diese Manipulation noch aus dem Compilerquelltext ersichtlich wäre. Sie wäre somit nur noch in übersetzten Compilern vorhanden und so rein in übersetzten Programmen ohne jede Spur in der Quelltextbasis weitergegeben. Thompson distanzierte sich aber deutlich von den Tätigkeiten der Computersicherheitshacker. “I would like to criticize the press in its handling of the 'hackers', the 414 gang, the Dalton gang, etc. The acts performed by these kids are vandalism at best and probably trespass and theft at worst. I have watched kids testifying before Congress. It is clear that they are completely unaware of the seriousness of their acts.” Ein weiterer prominenter Fall zur Überschneidung zwischen den beiden Szenen ist, der zur Hackergemeinschaft am AI Lab des MIT gehörte, trotzdem aber den Morris- schrieb. Die akademische Szene nennt ihn im Jargon File daher „a true hacker who blundered“ („einen echten Hacker, der versagt hat“). Alle Szenen haben auch etwas mit dem Ändern von Hardware zu tun. In der Frühzeit der Netzwerkhacker bauten und verschiedene ähnliche Geräte. Die akademische Hackerkultur hat Legenden zu mehreren Hardware-Hacks in ihrer Folklore, z. B. Über einen mysteriösen Schalter, der mit „Magie“ beschriftet war, der an eine am MIT-Labor für Künstliche Intelligenz angeschlossen war, und der auf den ersten Blick prinzipiell keine Wirkung haben konnte. Wenn man ihn betätigte, stürzte dennoch der Computer ab. Die frühen Hobby-Hacker bauten ihre Computer selbst aus Bausätzen zusammen. Diese Tätigkeiten sind jedoch während der 1980er größtenteils ausgestorben, als preisgünstige vorgefertigte Heimcomputer verfügbar wurden, und als Forschungsinstitutionen den Wissenschaftlern Arbeitsplatzrechner zur Verfügung stellten, statt eines zentralen Computers, der von allen gemeinsam benutzt wurde. Siehe auch [| ] • • • • • („Hackerparagraf“) Literatur [| ] • Michael Hasse: Die Hacker: Strukturanalyse einer jugendlichen Subkultur (1994). • Boris Gröndahl: Hacker, Reihe Rotbuch 3000, Rotbuch Verlag, Hamburg 2000,. • Christian Imhorst: Die Anarchie der Hacker – und die Freie-Software-Bewegung, Tectum Verlag, Marburg 2004,. • Jon Erickson: Hacking: Die Kunst des Exploits, dpunkt Verlag, Heidelberg 2008,. • Christiane Funken: Der Hacker, in: und: Diven, Hacker, Spekulanten. Sozialfiguren der Gegenwart, Berlin: Suhrkamp, 2010, S. Computersicherheit • Katie Hafner, John Markoff: Cyberpunk: Outlaws and Hackers on the Computer Frontier. Simon & Schuster, 1991,. •: The Hacker Crackdown. Bantam, 1992, (). • Michelle Slatalla, Joshua Quittner: Masters of Deception. The Gang That Ruled Cyberspace. HarperCollins, 1995,. • Logik Bomb: Hacker’s Encyclopedia. • Suelette Dreyfus: Underground: Tales of Hacking, Madness and Obsession on the Electronic Frontier. Mandarin, 1997,. • Dan Verton: The Hacker Diaries. Confessions of Teenage Hackers. McGraw-Hill Osborne Media, 2002,. Akademische Bewegung •: Hackers. Heroes of the Computer Revolution. Doubleday, 1984,. • (1984), The Second Self: Computers and the Human Spirit. MIT Press 2005,. Deutsch Die Wunschmaschine. Vom Entstehen der Computerkultur. Rowohlt, Reinbek 1984. Steele (Hrsg.): (The MIT Press, 1996),. Raymond: The Art of Unix Programming. Prentice Hall International, 2003, (). •: Hackers and Painters. Lakhani, Robert G Wolf: Why Hackers Do What They Do: Understanding Motivation and Effort in Free/Open Source Software Projects. Fitzgerald, S. Hissam, and K. Lakhani (Hrsg.): Perspectives on Free and Open Source Software MIT Press, 2005 (). •, Sam Williams: Hack, Hackers and Hacking aus Anhang A des,, GNU Press 2010 () •,, Frank Apunkt Schneider (Hrsg.): Context Hacking: How to Mess with Art, Media, Law and the Market. Edition mono / monochrom, Wien 2013,. Weblinks [| ]. – Bedeutungserklärungen, Wortherkunft, Synonyme, Übersetzungen • auf Sendung vom 12. Mai 1984 •, Themenabend auf im Juni 2011 • – Artikel bei, vom 8. August 2001 • – Seite im Glossar bei • (englisch) – Über die unterschiedlichen Hacker-Szenen und mehr, beim, vom 22. Januar 2007 • (englisch) Computersicherheit •, vom CCC aus dem Englischen übersetzt. Original von Eric Steven Raymond: (englisch) • Artikel von Ulrich Hottelet auf, 6. August 2009 • – Artikel von Jürgen Scholz, vom 28. Februar 2012 Akademische Bewegung •: An interview with, 2002 •, vom CCC aus dem englischen übersetzt. Original von (ein Anhänger der Open-Source-Bewegung): • (aus der Perspektive der Free-Software-Bewegung) Quellen [| ]. • ↑, stallman.org • ↑ siehe (PDF; 3,0 MB) – Vortragsfolien von Frank Kargl (CCC – Ulm, 2003) die einen Überblick über die Wurzeln und Geschichte der Hackerbewegung aus Sicht des CCC geben. • ↑ (gnu.org) • ↑,, abgerufen am 6. März 2017 • ↑ Der Newsweek-Artikel „Beware: Hackers at play“ war die erste Benutzung des Worts in den überregionalen Medien, die den Begriff ‚Hacker‘ in abwertender Weise verwendeten ( – 5. September 1983, S. 42–46, 48; siehe auch by Mark Hinge) • Profiling Hackers: The Science of Criminal Profiling as Applied to the World of Hacking, Auerbach Publications, erste Edition vom 11. Dezember 2008,. • siehe unter • ↑ Steven Levy: Hackers: Heroes of the Computer Revolution. Doubleday 1984, • ↑ siehe Hacker von Boris Gröndahl aus der Reihe Rotbuch 3000,. • ↑ siehe unter • ↑ siehe • von Konrad Lischka, 9. Diese Art des Hackens entspricht dem ursprünglichen Sinn, so beschrieben auf,, stallman.org, abgerufen am 25. März 2017 • ↑ Laut, dem aktuellen Internet Users’ Glossary, ist ein Hacker jemand, der Spaß daran hat, sich mit technischen Details von Systemen, insbesondere Computer- und Netzwerksystemen, auseinanderzusetzen. Die erste Version des Glossary findet sich unter. • ↑ Technologie beliebiger Art außerhalb ihrer Zweckbestimmung nutzen: siehe von Helmut Merschmann • ↑ (27. September 1983); Philip Elmer-DeWitt:. August 1983), S. 75 • ↑ siehe Washington Post vom 14. April 2006 • ↑ David Bailey: Attacks on Computers: Congressional Hearings and Pending Legislation. 1984 IEEE Symposium on Security and Privacy (1984), S. • siehe, heise.de, 12. September 2015;, Author Stephanie Winterhalter, web.de-news, 14. Oktober 2014 • siehe, von Martin Schmetz, sicherheitspolitik-blog.de, 7. Dezember 2016, abgerufen am 3. April 2017; der Bundesvorsitzende der Deutschen Polizeigewerkschaft (DPoIG), Rainer Wendt, sagt „Hacker“ sei ein verniedlichendes Wort für „Cyber-Terroristen“, in, hannoversche Allgemeine, Jörg Köpke, 29. November 2016. • Siehe, Frank Jansen, tagesspiegel.de, 24. Juni 2016;, der Innenminister will eine Hackertruppe aufstellen, die beim Knacken von Krypto-Software helfen soll, Florian Flade, Lars-Marten Nagel, 17. August 2016;, Daniela Windelband, datenschutz-notizen.de, 28. • Sprecher der Grünen-Fraktion, Konstantin von Notz, dazu in, von Markus Decker, berliner-zeitung.de, 24. Juni 2016; Anna Biselli von netzpolitik.org dazu, Zitat: „schon die aktuellen Überwachungseinrichtungen handeln verfassungswidrig“, in vom 30. • ↑ Der Chaos Computer Club ist eng verknüpft mit der -Bewegung als größte Protestaktion gegen, koordiniert von dem Bürgerrechtszusammenschluss, denen der CCC angehört und der zu den Erstunterzeichnern der gemeinsamen Erklärung zählt, die sich gegen den Gesetzesentwurf zur richtet. • Als Beispiel sei alias Kimble genannt, der sich als Hacker ausgab. Nach seiner Verurteilung wegen Betrugsdelikten erhielt er ein bis heute andauerndes Hausverbot zu CCC-Veranstaltungen. Siehe dazu, Handelsblatt, 20. Januar 2012, Seite 2, Autor: Stephan Dörner. • Open Source - die Freiheitsvision der Hacker,, von Markos Themelidis, Books on Demand, erste Auflage, Juni 2005 • ↑ Hacker (gnu.org); siehe auch: (gnu.org) •, Sprecherin des: 2011 platzierte die sie auf Platz 38 der 100 „bedeutendsten Persönlichkeiten in der deutschen IT“. In wurde sie – nach und – als drittwichtigste Frau eingeschätzt. April durch die für ihr vorbildliches demokratisches Verhalten. September 2014 wurde sie im Rahmen der Initiative Wissenschaftsjahr 2014 Die Digitale Gesellschaft des Bundesministeriums für Bildung und Forschung und der Gesellschaft für Informatik mit der Auszeichnung geehrt. • Siehe, ccc.de über Vortrags-, Workshop- und Schulungsangebot zu Themen wie Internetnutzung, Risiken von sozialen Netzen, Datenschutz, Urheberrecht im Netz und verwandten Themen, abgerufen am 3. April 2017;, goettinger-tageblatt.de, 29. Oktober 2013;, Friedhelm Greis, golem.de, 27. Dezember 2016. • ↑ Siehe, Zitat: „Mittlerweile hat der Verein auch Gutachten für das Bundesverfassungsgericht erstellt und nimmt manchmal an Anhörungen der Bundesregierung teil“, golem.de, abgerufen am 3. April 2017;, ccc.de, 6. Oktober 2016. Siehe auch unter; Nr. 34 – 35 / 21. August 2006; ( vom 28. Juli 2010 auf ) & ( vom 28. Juli 2010 auf ) & ( vom 28. Juli 2010 auf ) • die vom in den 1980er Jahren um die Belange der Szene erweitert wurden, ccc.de, abgerufen am 12. März 2017 • ↑, Deutsche Übersetzung des Textes von Eric S. Raymond 'How to become a Hacker' mit einem Nachwort des CCC zur Unterteilung Hacker/Cracker. • ↑ Seit von 1990 steht innerhalb der akademischen Hackerkultur die Bezeichnung Cracker, und nicht Hacker, für jemand, der Sicherheitsbarrieren umgeht (CRACKER: One who breaks security on a system. 1985 by hackers in defense against journalistic misuse of HACKER ). Juli 1993, catb.org, abgerufen am 28. März 2017 •, Jargon-File, catb.org, abgerufen am 28. März 2017 • ↑ siehe - „Here at TMRC, where the words 'hack' and 'hacker' originated and have been used proudly since the late 1950s,“ • ↑ siehe Jonas Löwgrens Vorlesungsnotitzen zu ( vom 16. Januar 2013 im ) • siehe „Hack, Hackers and Hacking“ aus Anhang A des, Richard Stallman, Sam Williams,, GNU Press 2010 () • siehe unter, tmrc.mit.edu – „creativity inundated the place to such a level that the term hacking was created by TMRC members. TMRCies (TMRC members) soon learned to „hack“ electronic and mechanical devices to help their purposes. The practice to make things do what you need, even if they were not designed for it (a hack) became part of MIT’s culture“;, tmrc.mit.edu & • ↑ siehe (American Dialect Society Mailing List, 13. Juni 2003) • in Abgrenzung zum Cracker als Sicherheitsbrecher (gnu.org) • ↑ siehe &, S. 356 zum passionierten Programmierer (vgl. Levy 1984) • vgl. „to make a quick code change to a computer program“ • Eric S. Raymond: •; gnu.org • Harry McCracken:. TIME Magazine. November 2013. Abgerufen am 12. November 2013: „ the open exchange of ideas that went on at its biweekly meetings did as much as anything to jumpstart the entire personal-computing revolution. It was the crucible for an entire industry.“ • Mit dem kam 1975 der erste in Serie produzierte Personalcomputer als Bausatz ($397), aber auch als Komplettgerät ($695) auf den Markt (siehe ). Es handelte sich um eine simple, aber bezahlbare Hardware mit Kippschalter als Eingabegerät und Leuchtdioden als Ausgabeeinheit. Innerhalb der frühen Homecomputer-Szene erfreute er sich großer Beliebtheit und diente den Mitgliedern des Homebrew Computer Clubs als Kernstück für eigene Erweiterungen. • Ein Hacker in „Die Zeit“, 23. Oktober 1987, S. 13–16 • siehe – „The ingenuity of TMRC members in manipulating the MIT telephone system, the MIT lock system, and MIT in general, became the stuff of legend with the 1984 publication of „Hackers“, by Steven Levy“ • ↑ Siehe, in: Telepolis • ↑, 29. Januar 2012 von Anatol Stefanowitsch in Sprachwandel, scilogs.de • siehe die, Eintrag 'hacker', letzte Bedeutung. • siehe WindowSecurity.com (October 16, 2002) • ↑ siehe unter (englisch) & •; gnu.org • • Ken Thompson: (PDF; 225 kB). Communications of the ACM 27:8 (August 1984) • Jargon File: • auf catb.org. Irgendwo auf der Welt sitzen gefährliche Hacker, die jede Sekunde enormen Schaden anrichten und sich eine goldene Nase verdienen. Einige von ihnen wurden vom FBI immer noch nicht gefasst. Für kleine Hinweise die zum Täter führen ist das FBI bereit, große Summen zu bezahlen. Kennst du zufällig einen dieser Hacker? Vorgeschlagenes Video: Die verrücktesten Paare der Welt: Faktastisch jetzt abonnieren: Gib uns einen Daumen nach oben und schreibe deine Meinung über das Video in die Kommentare. Unser Buch auf Amazon: Faktastisch auf Facebook: Faktastisch auf Instagram: Faktastisch auf Twitter: Faktastisch auf Google+: Sprecher: Ear-Catcher () Bilder: Shutterstock Schicke uns Verbesserungsvorschläge oder Ideen für den YouTube-Kanal an: kontakt(aet-Zeichen)faktastisch.net. The Tribe Weißt du wirklich alles über The Tribe? Hier kannst du mit Hilfe von 30 Fragen herausfinden, was du wirklich draufhast! Frage 1: Wer ist als 1.

Dal Amber Jack Salene Lex Frage 2: Welche Beziehung entsteht nie? Lex und Trudy Bray und Amber Amber und Pride Salene und Ryan Ned und Alice Frage 3: Wie heißt Trudys Kind? Trubra Brayly Brady Trudy Bray Frage 4: Welche Farbe haben Cloes Haarsträhnen? Grün blau rot gelb Cloe hat keine Strähnen, sie hat sich ihre Haare nur blond gefärbt Frage 5: Wie heißt Zoot in Wirklichkeit? Martin Tom Joseph Jim Spike Frage 6: Wer stirbt am Eagle Mountain?

Amber Lex Zandra Trudy Paul Frage 7: Wie heißt das Kalb der Kids? Redberry Goldencowy Pointy Bluebell Greeny Frage 8: Wen liebte Ebony nie? Ryan Jay Bray Frage 9: Welches Girl kommt nie in die Mall? Ellie Alice Lucie Patsy Mouse Frage 10: Wie heißt der Bruder von Mouse? Sammy Lex Bray Charlie Ram Frage 11: Wie heißt der neue Tribe? Electrics Robos Technos Spirits Rams Frage 12: Und wer ist deren Anführer? Jay Ved Ram Lex Java Frage 13: Wie heißen Ebonys Schwestern? Java und Siva Java und Electra Siva und Suzie Suzie und Leticia Leticia und Salma Frage 14: Wie heißt Ram in Wirklichkeit? Tom Horn Tim Jones Tim Hern Tom Hern John Horn Frage 15: Und wie heißt Ebony in Wirklichkeit? 'Roosters' ein Tribe unterwegs sind, und sie dort nicht mehr sicher sind. Also machen sie sich auf um einen sicheren Platz für sich und das Baby zu finden, dabei lässt Bray Trudy öfters allein, da er dadurch schneller voran kommt und macht sich auf die Suche. Dabei entdeckt, er die Kanalisation des Einkaufszentrums und. The Tribe (Originaltitel: Плем'я, Plemja) ist ein ukrainisches Jugenddrama von Myroslaw Slaboschpyzkyj. Erzählt wird die Geschichte eines gehörlosen. The Tribe ein Film von Miroslav Slaboshpitsky mit Yana Novikova, Grigoriy Fesenko. Inhaltsangabe: Der Teenager Sergey (Grigoriy Fesenko) ist der Neue auf einem Internat für Gehörlose. Während es ihm stets schwergefallen ist, sich in der hörenden Gesellschaft zurechtzufinden, mö. The Tribe - Spiele das kostenlose Gesellschaftsspiel und viele weitere Online Games auf Fettspielen.de - dein Spieleportal für Flash Spiele und vieles mehr. The Tribe: Niemand weiß, wo es herkam. Doch eines ist sicher, das heimtückische Virus hat nur Kinder und Jugendliche verschont. Ohne Erwachsene, ohne. Marryl Cassy Mary Tricson Lucy Lennon Meryl Cassie Marilyn Corn Frage 16: Und Lex? Jonny Ross Caleb Ross Caleb Faiz Frage 17: Wer verführt Lex auf Befehl von Java? Sugar Candy Lee Sandy Mary Frage 18: Wie lautet das Passwort der Technos? Cloe Lex Ram Jay Siva Frage 19: Und wie heißt ihr Fernsehsender? Citypolis Citynet Robo TV Star TV Ram TV Frage 20: Wer wird schwanger von Ved? Siva Cloe Java Ebony Amber Frage 21: Wer wird in der ganzen Serie schwanger? Zandra, Patsy, Mouse, Trudy Cloe, Zandra, Salene, Siva Zandra, Amber, Trudy, Cloe Frage 22: Wer ist kein Techno? Ram Jay Moz Ved Siva Frage 23: Wer war mal bei den Mosquitos? Salene Mouse Dee Siva Ebony Frage 24: Welchen Stamm gibt es nicht? Technos Traffics Mall Rats Tribe Circus Locos Frage 25: Wie heißt der Junge, der die Menschenexperimente der Technos filmt? Charlie Lex Sammy Jack Dal Frage 26: Welche Frisur hat Ebony?

Rastazöpfe Pferdeschwanz Langes, gewelltes, pinkes Haar Locken Spikes Frage 27: Welches sind keine Geschwister? Ram und Lex Jay und Ved Siva, Java und Ebony Mouse und Charlie Frage 28: Wie alt ist Mouse in Wirklichkeit? 8 10 7 11 9 Frage 29: Wie heißt ein Lied der Tribe CD? Good God Heroes of world A world without our parents Another world Abe Messaia Frage 30: Was muss man in einer Welt ohne Erwachsene haben? Viel Glück Freunde und einen Tribe Geschwister Ehrgeiz und Härte Starke Nerven Dieses Quiz wurde von erstellt.

Temeswar - Das Demokratische Forum der Deutschen im Banat und das Deutsche Kulturzentrum Temeswar laden am 17. November 2014, um 17 Uhr, ins Festsaal des Adam-Müller-Guttenbrunn-Hauses (Gh. 10-12) zur Vorführung des Films „EinPass für Deutschland“ ein. Die Vorführung findet in Anwesenheit des Regisseurs Răzvan Georgescu und des Protagonisten Karl Hann statt. Eine weitere Filmvorführung ist heute, 19 Uhr, in der Aula Magna der Temeswarer West-Universität eingeplant.

Der Film, der in diesem Monat in mehreren rumänischen Städten vorgeführt wird, erzählt die Geschichte des umfassendsten Menschenhandels in Europa während des Kalten Krieges: der systematische Verkauf der gesamten deutschen Bevölkerung aus der Sozialistischen Republik Rumänien an die Bundesrepublik Deutschland. Der Film „EinPass für Deutschland“ verdichtet die persönlichen Geschichten der Betroffenen, die Aussagen der politisch Verantwortlichen und bisher noch nie gezeigte Aufnahmen aus Filmarchiven zu einem bewegenden Zeitdokument. Mit welchen Problemen konfrontiert sich heute eine Person, die derart „verkauft” wurde? Welche sind die persönlichen, aber auch die sozialen Konsequenzen dieser Überführung der Bevölkerung nach mehr als 25 Jahren? Welcher ist der Preis der Freiheit? Dies sind nur einige der Fragen, über welche der Film „EinPass für Deutschland“ zum Nachdenken einlädt.Der Eintritt zu der Veranstaltung ist frei. Der Film (88 Minuten, deutsch, rumänisch, 2014) wurde von Hi Film Productions (Rumänien), Februar Film (Deutschland) und Răzvan Georgescu produziert, Koproduzenten waren HBO Rumänien, MDR und RBB mit Unterstützung vom Media-Programm der EU, der Hessischen Filmförderung, SRTv und der Robert Bosch Stiftung. Für die Kamera zeichnen Alexandru Solomon, Sami Karim und Marius Beşu, für die Montage Wolfgang Lehmann und Cătălin Cristuţiu. Die Musik komponierten Remus Georgescu und Anatol Ştefăneţ/Trigon.